Comunicación presentada al VI Congreso Ciudades Inteligentes

Autor

- Jorge Juan Castro Magro, Director General, Digion Nuevas Tecnologías

Resumen

Este sistema permite dejar registro de la entrada de cualquier ciudadano a cualquier establecimiento o institución, solicitando una serie de requisitos antes de la apertura de la puerta de acceso, que comprende de un sistema bi-biométrico de captura de datos, un sistema local de búsqueda y verificación de datos, y al menos un sistema central de almacenamiento seguro público o privado, exterior al establecimiento, donde el sistema de captura de datos registra las características biométricas del ciudadano enviando los datos a un sistema local con un programa de captura y verificación de datos, de manera que envía dichos datos a, al menos un sistema central de almacenamiento, y donde al mismo tiempo se realiza una búsqueda en las bases de datos asociadas, devolviendo al sistema local las coincidencias encontradas, de manera que el propietario decide sobre la apertura o acceso tras ver la información del ciudadano

Palabras clave

Inhibición, Seguridad, Biometría, Tecnología, Registro, Identificación, Verificación, Dactilar, Huella, Facial

Introducción: sistema seguridad, verificación y control de accesos mediante captura bi-biométrica

Presentamos un proyecto empresarial creado a partir de diferentes empresas y colaboradores de los sectores más tecnológicos (Energía, Seguridad, ahorro y confort).

Nos dedicamos a ofrecer soluciones para empresas y organizaciones en las últimas tecnologías disponibles dentro de todos los sectores.

Aportamos sistemas de seguridad de control de accesos y seguridad perimetral y desarrollo y creación de soluciones específicas en función de los requerimientos de los clientes y los ciudadanos.

Los antecedentes en los que nos basamos para el futuro desarrollo de este proyecto están fundamentados en una investigación de mercado que realizamos en donde descubrimos mediante encuesta a un universo representativo del sector de la Joyería que un alto porcentaje de los encuestados habían sufrido robo con violencia. El aumento del índice de criminalidad y robos en establecimientos de este tipo, el alto riesgo de pérdida de control a lugares restringidos y la extracción pirata de información en departamentos relevantes es uno de los mayores riesgos que están sufriendo los ciudadanos y propietarios de negocios.

Además, la grave crisis económica y aumento de desempleo pueden agravar notablemente el aumento de la violencia en hechos delictivos y los medios de seguridad tradicionales no ayudan a disminuir intuitivamente los índices de criminalidad y no sirven como medida disuasoria.

Nuestra solución es evitar la entrada de delincuentes que ya han cometido previamente algún tipo de delito en todo tipo de sectores de riesgo de seguridad de niveles altos.

Para esto, utilizamos tecnologías biométricas (facial y huella dactilar y mano) para verificar que un ciudadano no esté registrado en el sistema de las fuerzas y órganos de seguridad del Estado o bases privadas de seguridad. Se irán creando registros de individuos que se distribuirán a todos los miembros del mismo sector combinando datos de huellas faciales y dactilares.

Todo ciudadano que así estime el propietario, será verificada su foto y su huella contra la información de individuos con antecedentes almacenada en cualquier base de datos local o publica, y una vez realizadas las verificaciones (8-10 segundos máximo) frente a bases de datos seguras, el sistema informará del resultado en tiempo real al propietario sugiriendo o no la apertura de la puerta o acceso.

Además, se puede establecer un mecanismo de intercambio de datos, aportando registros nuevos, con las Fuerzas de Seguridad del Estado.

La metodología que se aplica es la combinación de un sistema de captura de datos biométricos que está formado por los siguientes componentes: una cámara digital con reconocimiento facial, ocular u orejas, un scanner de huellas dactilares, una mini LCD para informar al propietario y una caja blindada anti-ácido, anti-vandálica y un mecanismo de voz en off con instrucciones para el ciudadano y cliente.

Además, se añadirá un kit compuesto por un ordenador local y un software de captura y verificación de datos y un servidor central instalador en un centro de datos seguro público o privado.

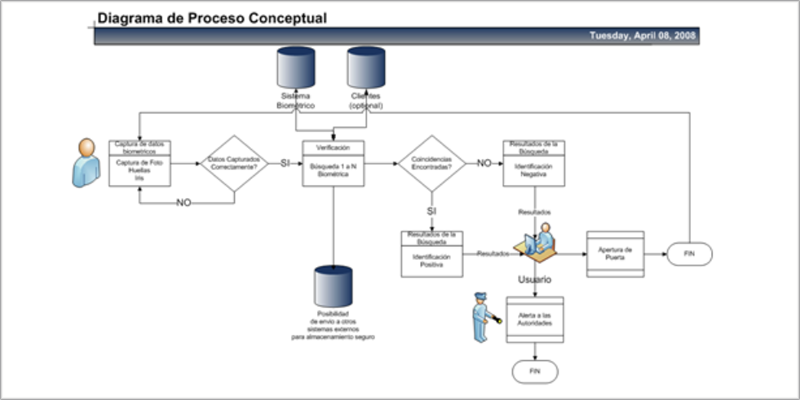

El proceso conceptual de la metodología es el siguiente:

Los resultados y datos obtenidos cuando un ciudadano adopta esta solución en su negocio o cuando cualquier organismo público o privado hace la implantación son los siguientes:

- Una fácil implementación y procesos de captura por ser un sistema combinado de reconocimiento facial y dactilar.

- Aporta mayor seguridad al ciudadano y mayor control en todos los sectores aumentando en un alto porcentaje la inhibición a los robos con violencia.

- Un alto índice de colaboración con los organismos o sectores más perjudicados por actos delictivos aportando datos e información relevante e intransferible de los individuos o delincuentes.

- Sistema más amigable con los usuarios y dispositivos de captura más económicos con respecto a otros métodos de seguridad como son audiovisuales o cámaras de vigilancia. Aunque este sistema es totalmente compatible con los sistemas ya instalados de videovigilancia.

- Las tasas de acierto son más controlables para detectar un “match” real y no requiere condiciones de luz muy especiales

- Las huellas garantizan a futuro las verificaciones contra sistemas AFIS externos (policial).

- Se utilizan protocolos de comunicación y seguridad como el TCP/IP estándar con filtrado por encriptación y compatible con otros protocolos del mercado.

- Certificado por el FBI de acuerdo a la norma civil y criminal IAFIS IQS Appendix F (tanto como «Live Scan Systems» como «Identification Flats Systems»), siendo aprobado para aplicaciones de reseña dedactilar para uso civil y policial de todo tipo.

- La solución se desarrollara para ensamblaje en un modelo compacto y de fácil instalación.

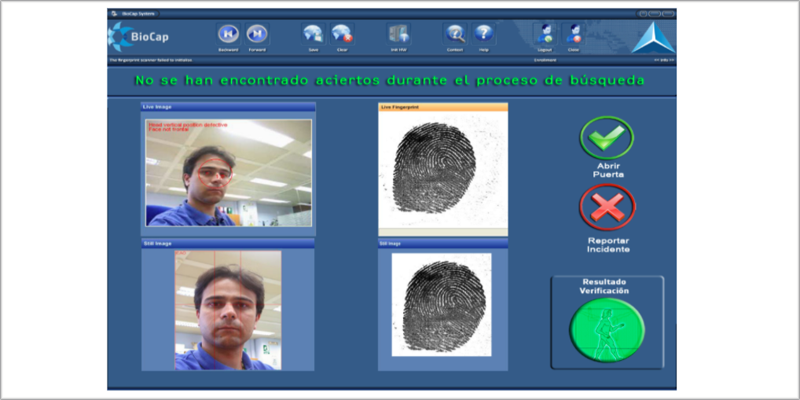

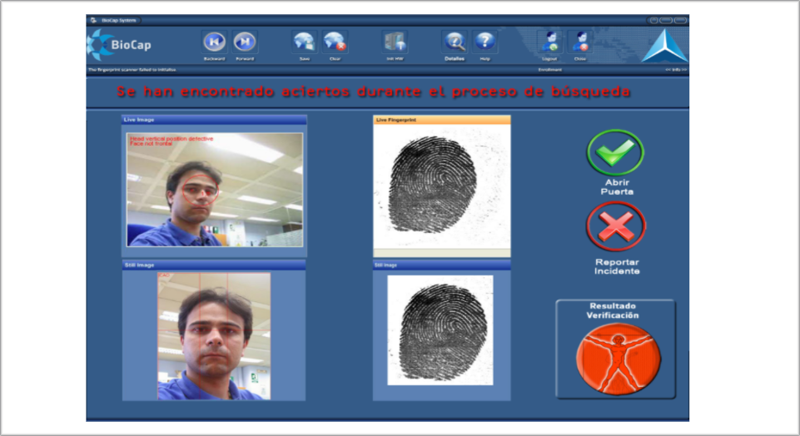

El software de control del sistema es sencillo y muy intuitivo para el usuario, ciudadano o propietario mostrando un interface en su pantalla LCD local con el rostro y huella del individuo y recomendando la apertura o no de la puerta o acceso. A continuación, les mostramos un ejemplo del software y pantalla que visualizan desde el interior:

En este caso el propietario de la joyería podría dar acceso al ciudadano debido a que no se han encontrado coincidencias en las bases de datos seguras y por lo tanto no habría antecedentes. No obstante, la decisión de apertura siempre va a recaer en el propietario.

En este caso el propietario o joyero no debería de dar acceso dado a que se le está advirtiendo de que hay unas coincidencias y que el sujeto tiene antecedentes policiales.

En este caso mostramos la sensibilidad del software indicando que con tan solo un 15% de porcentaje de coincidencia recomienda no dar acceso al individuo o al menos pensarse la decisión. Esto puede ser debido también a que el individuo ha tenido algún tipo de antecedente que ya ha prescrito, pero sigue estando marcado. No obstante, serán en cada momento los diferentes organismos oficiales los que marquen esta excepción.